Cómo Apple, Google y Microsoft acabarán con las contraseñas y el phishing de un solo golpe

imágenes falsas

Durante más de una década, se nos prometió que se acercaba rápidamente un mundo sin contraseñas, pero año tras año este nirvana de seguridad demuestra estar fuera de nuestro alcance. Ahora, por primera vez, una forma conveniente de autenticación sin contraseña está a punto de estar disponible para el público en general en forma de un estándar adoptado por Apple, Google y Microsoft que permite contraseñas de acceso entre plataformas y servicios.

Los esquemas de eliminación de contraseñas impulsados en el pasado sufrieron una serie de problemas. Una de las principales deficiencias era la falta de un mecanismo de recuperación viable cuando alguien perdía el control de los números de teléfono o los tokens físicos y los teléfonos vinculados a una cuenta. Otra limitación era que, después de todo, la mayoría de las soluciones no eran realmente sin contraseña. En cambio, les dieron a los usuarios la opción de iniciar sesión con un escaneo facial o una huella digital, pero estos sistemas finalmente recurrieron a una contraseña, lo que significó phishing, reutilización de contraseñas y contraseñas olvidadas, todas las razones por las que odiamos las contraseñas para empezar. no se han ido.

Un nuevo enfoque

Lo que es diferente esta vez es que Apple, Google y Microsoft parecen estar de acuerdo con la misma solución bien definida. No solo eso, sino que la solución es más fácil que nunca para los usuarios y es menos costosa de implementar para grandes servicios como Github y Facebook. También ha sido cuidadosamente diseñado y revisado por expertos en autenticación y seguridad.

Alianza FIDO

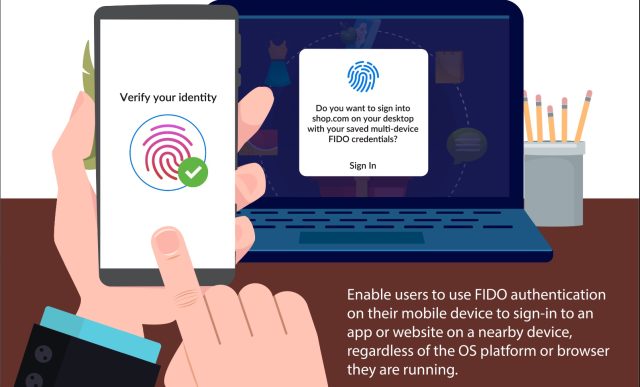

Los métodos actuales de autenticación multifactor (MFA) han logrado un progreso significativo en los últimos cinco años. Google, por ejemplo, me permite descargar una aplicación de iOS o Android que utilizo como segundo factor al iniciar sesión en mi cuenta de Google desde un dispositivo nuevo. Basado en CTAP, abreviatura de protocolo de cliente a autenticador—este sistema usa Bluetooth para garantizar que el teléfono esté cerca del nuevo dispositivo y que el nuevo dispositivo esté, de hecho, conectado a Google y no a un sitio que suplanta a Google. Eso significa que no es phishing. El estándar garantiza que el secreto criptográfico almacenado en el teléfono no se pueda extraer.

Google también ofrece una Programa de Protección Avanzada que requiere claves físicas en forma de dongles independientes o teléfonos de usuario final para autenticar los inicios de sesión desde nuevos dispositivos.

La gran limitación actual es que MFA y la autenticación sin contraseña se implementan de manera diferente, si es que lo hacen, por cada proveedor de servicios. Algunos proveedores, como la mayoría de los bancos y servicios financieros, aún envían contraseñas de un solo uso por mensaje de texto o correo electrónico. Reconociendo que estos no son medios seguros para transportar secretos sensibles a la seguridad, muchos servicios se han movido a un método conocido como TOTP, abreviatura de contraseña de un solo uso basada en el tiempo– para permitir la adición de un segundo factor, que efectivamente aumenta la contraseña con el factor «algo que tengo».

Las claves de seguridad físicas, los TOTP y, en menor medida, la autenticación de dos factores a través de SMS y correo electrónico son un gran paso adelante, pero quedan tres limitaciones principales. Primero, los TOTP generados a través de aplicaciones de autenticación y enviados por SMS o correo electrónico. son phishing, de la misma forma que las contraseñas normales. En segundo lugar, cada servicio tiene su propia plataforma MFA cerrada. Esto significa que incluso cuando se utilizan formas de MFA que no permiten la suplantación de identidad, como claves físicas independientes o claves basadas en teléfonos, un usuario necesita una clave separada para Google, Microsoft y todas las demás propiedades de Internet. Para empeorar las cosas, cada plataforma de sistema operativo tiene diferentes mecanismos para implementar MFA.

Estos problemas dan paso a un tercero: la inutilidad total para la mayoría de los usuarios finales y el costo y la complejidad significativos que enfrenta cada servicio cuando intenta ofrecer la autenticación MFA.

«Jugador orgulloso. Gurú del café. Alcoholico galardonado. Entusiasta de la cerveza. Estudiante. Aficionado a los zombis. Lector. Especialista en música. Aficionado a la comida».